Utmaningar med Terraform-samarbete och hur man hanterar dem

Av Idego Group

För de som inte är bekanta med Terraform rekommenderar artikeln att först läsa en introduktion till Infrastructure as Code för att förstå Terraforms grundläggande arbetsflöde.

Problem: Delad åtkomst till tillståndsfil och kryptering

Terraform lagrar tillståndsfiler lokalt som standard, vilket fungerar för enskilda ingenjörer men skapar utmaningar i samarbetsmiljöer. Flera ingenjörer behöver tillgång till konsekvent data, vilket kräver en delad lagringsplats. Samtidig åtkomst till samma fil kan orsaka konflikter, dataförlust eller korruption, vilket kräver fillåsningsmekanismer.

Versionskontrollsystem som GitHub verkar idealiska men har ett kritiskt problem: all data i tillståndsfilen lagras i klartext. Detta hindrar lagring av känslig information i versionskontroll. Dessutom medför mänskliga fel risker – utvecklare kanske glömmer att hämta den senaste versionen innan de kör Terraform, vilket potentiellt rullar tillbaka infrastruktur av misstag.

Lösning: Fjärrbackend

Terraforms fjärrbackend löser dessa problem genom att lagra tillståndsfiler på delade platser. Vid användning av Microsoft Azure rekommenderas Storage Account eftersom det tillhandahåller fillåsning och kryptering tillsammans med ytterligare, valfria funktioner som filversionshantering.

Problem: Inkompatibilitet med Terraform-versioner

Olika ingenjörer som använder olika Terraform-binärversioner kan orsaka problem, eftersom tillståndsfilens organisation ändras mellan större versioner. Tillståndsfiler är inte universellt kompatibla över versioner, och Terraform-kod kanske inte förblir bakåtkompatibel.

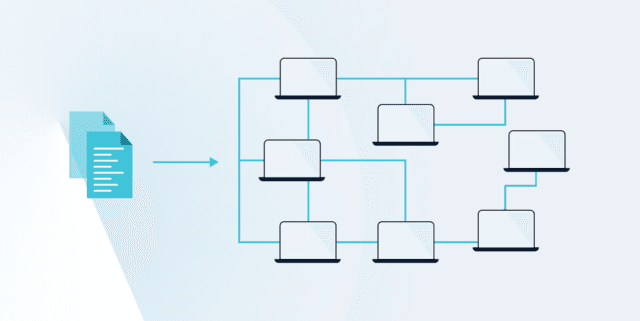

Lösning: CI/CD-integration

Att integrera Terraform med CI/CD-pipelines i Jenkins eller Azure DevOps säkerställer konsekvent verktygsanvändning och versionshantering.

Problem: Kodgranskning och plansynlighet

Team behöver synlighet av infrastrukturändringar och kollegagranskning innan driftsättning sker.

Lösning: Atlantis-verktyget

Atlantis automatiserar Terraform Pull Request-arbetsflöden och gör det möjligt för team att köra terraform plan- och apply-kommandon direkt från pull requests. Verktyget kommenterar med resultat på PR:s, vilket möjliggör granskning innan godkännande och driftsättning. De viktigaste fördelarna inkluderar felförebyggande genom kodgranskning, säkerställande att godkänd kod når skyddade grenar och eliminering av bekymmer om Terraform-binärversioner och autentiseringsuppgifter.